【问题1】(6分)通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪个层次?

题目

【问题1】(6分)

通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪个层次?

相似考题

更多“【问题1】(6分) 通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪 ”相关问题

-

第1题:

【说明】 在CNCERT/CC(国家计算机网络应急技术处理协调中心)处理的安全事件中,国内政府机构和重要信息系统部门的网页篡改类事件数量增长迅速。2011年6月的某一周,中国境内仅网页被篡改的网站就有660个,其中政府网站105个。网站内容复制容易,转载速度快,后果难以预料,网页如果被篡改,将直接危害该网站的利益,尤其是门户网站作为政府发布重要新闻、重大方针政策、法规和企业信息等的重要渠道,一旦被黑客篡改,将严重损害政府和企业形象。 从网站页面被篡改的角度来看,存在两种攻击的可能,一种是网站被入侵,也就是说网站页面确实被篡改了,另外一种是网站被劫持,这种情况下网站的页面实际上并没有被篡改,但是攻击者劫持了网络访问并发送欺骗页面给来访者,进而造成页面被篡改的表象。 【问题1】(6分) 通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪个层次?

正确答案:

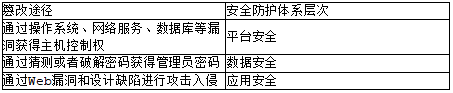

试题五分析【问题1】 本题主要考察入侵的途径及这些途径对应的安全系统防护体系。要入侵来篡改网页,主要途径有如下几种:(1)通过操作系统、网络服务、数据库漏洞来获取主机的控制权,从而达到篡改网页的目的,这一类对应的安全防护体系层次是平台安全。(2)通过猜测或者破解密码来获取管理员的权限,从而达到篡改网页的目的,这一类对应的安全防护体系层次是数据安全。(3)通过Web漏洞或者设计缺陷来进行攻击入侵,从而达到篡改网页的目的,这一类对应的安全防护体系层次是应用安全。试题参考答案

具体见试题分析

-

第2题:

阅读下列说明,回答问题1至问题3,将解答填入的对应栏内。[说明]某企业信息中心委托系统集成单位开发了企业网站,将应用服务器、Web服务器和数据库服务器都部署在信息中心机房,系统集成工作完成后,集成单位对网段、防火墙、入侵检测系统、防病毒系统等进行了全面的安全检查,向信息中心提交了安全测评报告。信息中心主管认为该测评报告不够全面,要求尽可能提供系统的、多层次的、深入的安全测评报告。16、 [问题1](5分)请简述系统的安全防护体系包括的层次。17、 [问题2](5分)对于服务器操作系统的安全,应当从哪些方面进行测评?18、 [问题3](4分)安全日志是软件被动防范的措施,是重要的安全功能,软件的安全日志应当记录哪些信息?在安全测试中应当检查安全日志的哪些方面?答案:解析:16、考查信息系统安全体系的全面分析。1.实体安全(物理安全);2.通信安全(网络安全);3.平台安全(主机安全);4.应用安全;5.数据安全;6.运行安全;7.管理安全。 17、考查主机层平台操作系统安全测试的主要方面。1.是否关闭或下载了不必要的服务和程序;2.是否存在不必要的账;3.权限设置是否合理;4.安装相应的安全补丁程序的情况;5.操作系统日志管理等。 18、考查应用层安全中日志测试的主要内容。日志应当记录所有用户访问系统的操作内容,包括登录用户名称、登录时间、浏览数据动作、修改数据动作、删除数据动作、退出时间和登录机器的IP等。测试报告应对日志的完整性、正确性做出评价,以及系统是否提供了安全日志的智能分析能力,是否按照各种特征项进行日志统计。 -

第3题:

细菌入侵时,补体系统首先通过MBL途径活化

错误 -

第4题:

在CNCERT/CC(国家计算机网络应急技术处理协调中心)处理的安全事件中,国内政府机构和重要信息系统部门的网页篡改类事件数量增长迅速。2011年6月的某一周,中国境内仅网页被篡改的网站就有660个,其中政府网站105个。网站内容复制容易,转载速度快,后果难以预料,网页如果被篡改,将直接危害该网站的利益,尤其是门户网站作为政府发布重要新闻、重大方针政策、法规和企业信息等的重要渠道,一旦被黑客篡改,将严重损害政府和企业形象。

从网站页面被篡改的角度来看,存在两种攻击的可能,一种是网站被入侵,也就是说网站页面确实被篡改了,另外一种是网站被劫持,这种情况下网站的页面实际上并没有被篡改,但是攻击者劫持了网络访问并发送欺骗页面给来访者,进而造成页面被篡改的表象。

6、通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪个层次?(6分)

7、针对网页被篡改的问题,从技术层面看有哪些防范措施?(6分)8、现在出现了一些基于监测与恢复的页面防篡改系统,这类防篡改系统应具备哪些基本功能?(3分)答案:解析:6、

7、

1)给服务器打上最新的安全补丁程序

2)封闭未用但开放的网络服务端口

3)合理设计网站程序并编写安全代码

4)设置复杂的管理员密码

5)设置合适的网站权限

6)安装专业的网站防火墙和入侵检测系统

8、

7)自动监控

8)自动备份和恢复

9)自动报警

10)区分合法更新与非法篡改

【解析】

6、

本问题考查入侵方法和安全防护体系层次。

通过入侵进而篡改页面的方法从大的方面来说可以分为三类,即通过操作系统、网络服务、数据库等漏洞获得主机控制权、通过猜测或者破解密码获得管理员密码和通过Web漏洞和设计缺陷进行攻击入侵。而安全防护体系层次分为7层,分别是实体安全、平台安全、数据安全、通信安全、应用安全、运行安全以及管理安全。通过操作系统、网络服务、数据库等漏洞获得主机控制权威胁的是平台、操作系统和基本应用平台的安全,因此对应于平台安全;通过猜测或者破解密码获得管理员密码威胁的是系统数据的机密性和访问控制,因此对应于数据安全;而通过Web漏洞和设计缺陷进行攻击入侵威胁的是业务逻辑或者业务资源的安全,因此对应于应用安全。

7、

本问题考查防篡改的技术防范措施。

对于通过操作系统、网络服务、数据库等漏洞获得主机控制权这一类篡改途径,需要的防范措施是给服务器打安全补丁、关闭不需要的网络服务端口以及设置防火墙:对于通过猜测或者破解密码获得管理员密码这一类篡改途径,需要的是设置足够复杂的管理员密码并定期进行更换;而对于通过Web漏洞和设计缺陷进行攻击入侵,则需要对网站程序进行合理的设计与实现,考虑到可能的安全威胁,另外需要设置合适的网站访问权限。

8、

本问题考查网页防篡改系统的基本功能。

对一个专业的网页防篡改系统来说,首先必须能对所有页面进行自动监控,一旦发现非法篡改后能自己报警,并找到一个最新的备份自动回复,此外,这个系统也必须能够区分出某一次的更新是属于合法的更新还是非法的篡改。 -

第5题:

病原体入侵人体之后,可能通过哪条途径激活补体

A.旁路途径

B.MBL途径

C.经典途径

D.不能激活补体

旁路途径;MBL途径;经典途径