分组密码设计原则中,所设计的密码应使用使得密钥和明文以及密文之间的依赖关系相当复杂以至于这种依赖性对密码分析者来说是无法利用,称为 原则。A.混淆B.扩散C.置换D.可逆

题目

分组密码设计原则中,所设计的密码应使用使得密钥和明文以及密文之间的依赖关系相当复杂以至于这种依赖性对密码分析者来说是无法利用,称为 原则。

A.混淆

B.扩散

C.置换

D.可逆

相似考题

更多“分组密码设计原则中,所设计的密码应使用使得密钥和明文以及密文之间的依赖关系相当复杂以至于这种依赖性对密码分析者来说是无法利用,称为 原则。”相关问题

-

第1题:

柯克霍夫(Kerckhoffs)原则指出密码系统的安全性取决于(),而不是密码算法。A.密码算法

B.密钥

C.明文

D.密文

正确答案:B

-

第2题:

分组密码的设计原则包括()。A、要有足够大分组长度,n不能过小

B、密钥空间要尽可能大

C、密码算法复杂度足够强

D、密码算法必须非常复杂

参考答案:ABC

-

第3题:

执行密码变换之前的原始消息称为()

A.明文

B.密文

C.密钥

D.密码

正确答案:A

-

第4题:

关于密码体制的分类,以下说法不正确的是( )。

A.按明文到密文的转换操作可分为:置换密码和易位密码。

B.按明文的处理方法可分为:分组密码和序列密码

C.按密钥的使用个数可分为:对称密码体制和非对称密码体制

D.按明文密文映射顺序可分为:加密算法和解密算法

正确答案:D

解析:密码体制通常从3个独立的方面进行分类:按明文到密文的转换操作可分为:置换密码和易位密码:按明文的处理方法可分为:分组密码和序列密码;按密钥的使用个数可分为:对称密码体制和非对称密码体制。 -

第5题:

研究密码破译的科学称为密码分析学。密码分析学中,根据密码分析者可利用的数据资源,可将攻击密码的类型分为四种,其中适于攻击公开密钥密码体制,特别是攻击其数字签名的是 ( )。A.仅知密文攻击

B.已知明文攻击

C.选择密文攻击

D.选择明文攻击

参考答案:C

-

第6题:

密码编码学是研究把信息(明文)变换成没有密钥就不能解读或很难解读的密文的方法,密码分析学的任务是破译密码或伪造认证密码。

【问题1】(10分)

通常一个密码系统简称密码体制,请简述密码体制的构成。

【问题2】(3分)

根据所基于的数学基础的不同,非对称密码体制通常分为 (1) 、 (2) 、 (3) 。

【问题3】(2分)

根据密文数据段是否与明文数据段在整个明文中的位置有关,可以将密码体制分为 (4) 体制和 (5) 体制。

【问题4】(5分)

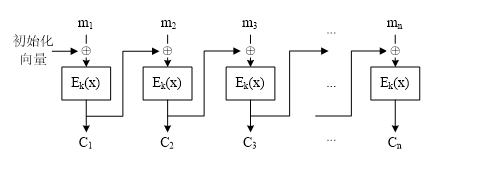

在下图给出的加密过程中,mi(i=1,2,…,n)表示明文分组,ci(i=1,2,…,n)表示密文分组,K表示密钥,E表示分组加密过程。该分组加密过程属于哪种工作模式?这种分组密码的工作模式有什么缺点?

答案:解析:密码分组链接模式(CBC)可以分为密文链接方式和明密文链接方式。

答案:解析:密码分组链接模式(CBC)可以分为密文链接方式和明密文链接方式。

(1)CBC的密文链接方式。

密文链接方式中,输入是当前明文组与前一密文组的异或。

CBC的密文链接方式下:加密会引发错误传播无界,解密引发错误传播有界。CBC不利于并行计算。

(2)CBC的明密文链接方式。

明密文链接方式中,输入是前一组密文和前一组明文异或之后,再与当前明文组异或。CBC的明密文链接方式下:加密和解密均会引发错误传播无界。

试题一答案

【问题1】(10分)

密码体制由以下五个部分组成:

(1)明文空间M:全体明文的集合。

(2)密文空间C:全体密文的集合。

(3)加密算法E:一组明文M到密文C的加密变换。

(4)解密算法D:一组密文C到明文M的加密变换。

(5)密钥空间K:包含加密密钥Ke和解密密钥Kd的全体密钥集合。

【问题2】(3分)

(1)基于因子分解。

(2)基于离散对数。

(3)基于椭圆曲线离散对数。

注:(1)~(3)次序可以变化。

【问题3】(2分)

(4)分组密码。

(5)序列密码。

注:(4)~(5)次序可以变化。

【问题4】(5分)

该加密过程属于CBC的密文链接方式。

CBC的密文链接方式下:加密会引发错误传播无界,解密引发错误传播有界。CBC不利于并行计算。 -

第7题:

在密码学的Kerchhoff假设中,密码系统的安全性仅依赖于()。

- A、明文

- B、密文

- C、密钥

- D、信道

正确答案:C -

第8题:

密码分析是研究密码体制的破译问题,根据密码分析者所获得的数据资源,可以将密码分析()分为:()、已知明文分析()、()和选择密文分析()。

正确答案:攻击;惟密文分析;攻击;选择明文分析;攻击 -

第9题:

密码分析者不仅知道一些消息的密文,还知道个别密文块对应的明文,试图推导出加密密钥或算法,这种攻击被称为()

- A、惟密文攻击

- B、已知明文攻击

- C、选择明文攻击

- D、选择密文攻击

正确答案:C -

第10题:

分组密码主要采用()原则和()原则来抵抗攻击者对该密码体制的统计分析。

正确答案:混乱;扩散 -

第11题:

单选题关于密码分析,下列说法错误的是()。A试图发现明文或密钥的过程称为密码分析

B密码分析的过程通常包括:分析、假设、推断和证实

C只针对密文的攻击是最容易防范的,因为对手的可用信息量很少

D选择密文和选择文本是两种常用密码分析技术

正确答案: B解析: 选择密文和选择文本,它们很少作为密码分析技术,只是可能的攻击方法。 -

第12题:

单选题在密码学的Kerchhoff假设中,密码系统的安全性仅依赖于()。A明文

B密文

C密钥

D信道

正确答案: D解析: 暂无解析 -

第13题:

下面哪项不是分组密码的设计原则()。A、要有足够大分组长度,n不能过小

B、密钥空间要尽可能大

C、密码算法复杂度足够强

D、密码算法必须非常复杂

参考答案:D

-

第14题:

除待解的密文外,密码分析者有一些明文和用同一个密钥加密这些明文所对应的密文属于哪种攻击()A、唯密文攻击

B、已知明文攻击

C、选择

D、选择密文攻击

参考答案:B

-

第15题:

根据密码分析者可利用的数据资源来分类,可将密码攻击的类型分为四类,其中密码分析者能够选择密文并获得相应明文的攻击密码的类型属于().

A.仅知密文攻击

B.选择密文攻击

C.已知密文攻击

D.选择明文攻击

正确答案:B

-

第16题:

分组密码是对明文分为同样大小的数据组分别加密,下面说法正确的是( )。

A.分组密码的密钥长度是无限的

B.分组密码设计的核心是构造合适的密钥

C.分组密码是对明文序列进行转换或置换等操作

D.序列密码是对明文序列进行异或操作

正确答案:D

解析:序列密码的加密过程是把原始信息转换成明文数据序列,然后将它同密钥序列进行逐位模2加(即异或运算),生成密文序列发送给接收者。对于分组密码,为了减少存储量和提高运算速度,密钥的长度有限:设计的核心是构造既具有可逆性又有很强的非线性的算法;加密函数重复地使用替换和易位两种基本的加密变换操作。 -

第17题:

下面关于密码学基本概念的说法正确的是( )。

A)置换密码和代换密码同属于非对称密码

B)按明文处理方法分为分组密码和流密码

C)按从明文到密文的转换操作分为对称密码与非对称密码

D)需要隐藏的消息称为密文

正确答案:B

选项A),置换密码和代换密码都属于对称密码;选项B),按明文处理方法分为分组密码和流密码:选项C),按从明文到密文的转换操作分为代换与嚣换两种方式;选项D),需要隐藏的消息称为明文,加密后的消息称为密文。 -

第18题:

密码分析者根据已经知道的某些明文-密文对来破译密码的方式,称为(1)A.仅知密文攻击

B.已知明文攻击

C.选择明文攻击

D.选择密文攻击答案:B解析:仅知密文攻击:密码分析者仅根据截获的密文来破译密码。

已知明文攻击:密码分析者根据已经知道的某些明文-密文对来破译密码。

选择明文攻击:密码分析者能够选择明文并获得相应的密文。

选择密文攻击:密码分析者能够选择密文并获得相应的明文。 -

第19题:

关于密码分析,下列说法错误的是()。

- A、试图发现明文或密钥的过程称为密码分析

- B、密码分析的过程通常包括:分析、假设、推断和证实

- C、只针对密文的攻击是最容易防范的,因为对手的可用信息量很少

- D、选择密文和选择文本是两种常用密码分析技术

正确答案:D -

第20题:

根据密码分析者所掌握的信息多少,可将密码分析分为:选择密文攻击、已知明文攻击、选择明文攻击和()。

- A、唯密文攻击

- B、唯明文攻击

- C、直接攻击

- D、已知密文攻击

正确答案:A -

第21题:

序列密码体制中()。

- A、密文仅与密码算法和密钥有关。

- B、输出固定长度的密文

- C、明文分为固定长度的组

- D、关键技术是伪随机序列产生器的设计

正确答案:D -

第22题:

单选题根据密码分析者所掌握的信息多少,可将密码分析分为:选择密文攻击、已知明文攻击、选择明文攻击和()。A唯密文攻击

B唯明文攻击

C直接攻击

D已知密文攻击

正确答案: D解析: 暂无解析 -

第23题:

单选题密码分析者不仅知道一些消息的密文,还知道个别密文块对应的明文,试图推导出加密密钥或算法,这种攻击被称为()A惟密文攻击

B已知明文攻击

C选择明文攻击

D选择密文攻击

正确答案: A解析: 暂无解析 -

第24题:

单选题序列密码体制中()。A密文仅与密码算法和密钥有关。

B输出固定长度的密文

C明文分为固定长度的组

D关键技术是伪随机序列产生器的设计

正确答案: C解析: 暂无解析