访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。信息系统访问控制的基本要素不包括( )。A.主体B.客体C.授权访问D.身份认证

题目

A.主体

B.客体

C.授权访问

D.身份认证

相似考题

更多“访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。信息系统访问控制的基本要素不包括( )。 ”相关问题

-

第1题:

信息系统中信息资源的访问控制是保证信息系统安全的措施之一。下面关于访问控制的叙述错误的是( )。A、访问控制可以保证对信息的访问进行有序的控制

B、访问控制是在用户身份鉴别的基础上进行的

C、访问控制就是对系统内每个文件或资源规定各个(类)用户对它的操作权限

D、访问控制使得所有用户的权限都各不相同

正确答案:D

-

第2题:

访问控制是信息安全管理的重要内容之一,以下关于访问控制规则的叙述中,(23)是不正确的。A.应确保授权用户对信息系统的正常访问

B.防止对操作系统的未授权访问

C.防止对外部网络未经授权进行访问,对内部网络的访问则没有限制

D.防止对应用系统中的信息未经授权进行访问答案:C解析:访问控制是信息安全管理的重要内容之一,要实现授权用户对信息系统的正常访问和防止对操作系统的未授权访问、防止对应用系统中的信息未经授权进行访问等。 -

第3题:

对无线访问控制程序进行复核的信息系统审计人员最关注以下哪一项?A.保留各类系统资源利用的访问日志。

B.用户被允许访问系统资源前的许可与认证。

C.通过加密或其他手段对服务器存储数据加以恰当地保护。

D.系统的可记录性(accountability)与恰当确认终端所访问系统资源的能力。答案:B解析:作为允许访问的预防性控制措施,对用户的许可和认证是无线访问控制复核的最重要内容。控制措施不当将影响其他所有方面。保留各类系统资源利用访问日志属于检测性控制。利用加密或其他技术对服务器发送和接收的数据加以保护只是传送保护的次要手段。系统的可记录性和恰当确认终端所访问系统资源的能力属于通过终端访问确认对访问加以控制的措施。 -

第4题:

访问控制的主要目标不包括以下哪个选项?()

- A、防止未经授权的用户获取资源

- B、防止已经授权的用户获取资源

- C、防止合法用户以未授权的方式访问资源

- D、使合法用户经过授权后可以访问资源

正确答案:B -

第5题:

某公司网管员对核心数据的访问进行控制时,针对每个用户指明能够访问的资源,对于不在指定资源列表中的对象不允许访问。该访问控制策略属于()

- A、自主访问控制(DAC)

- B、强制访问控制(MAC)

- C、基于角色的访问控制(RBAC)

- D、访问控制列表方式(ACL)

正确答案:A -

第6题:

访问控制能够有效地防止对资源的非授权访问,一个典型的访问控制规则不包括()。

- A、主体

- B、客体

- C、操作

- D、认证

正确答案:D -

第7题:

访问控制就是防止未授权用户访问系统资源。

正确答案:错误 -

第8题:

访问控制的主要作用是()。

- A、防止对系统资源的非授权访问

- B、在安全事件后追查非法访问活动

- C、防止用户否认在信息系统中的操作

- D、以上都是

正确答案:D -

第9题:

访问控制也叫授权,它是对用户访问网络系统资源进行的控制过程。

正确答案:正确 -

第10题:

单选题访问控制的主要目标不包括以下哪个选项?()A防止未经授权的用户获取资源

B防止已经授权的用户获取资源

C防止合法用户以未授权的方式访问资源

D使合法用户经过授权后可以访问资源

正确答案: C解析: 暂无解析 -

第11题:

单选题访问控制是计算机安全的核心元素。访问控制机制介于哪两者之间?()A用户和用户

B用户和系统资源

C用户和界面

D系统资源与系统资源

正确答案: B解析: 暂无解析 -

第12题:

判断题访问控制也叫授权,它是对用户访问网络系统资源进行的控制过程。A对

B错

正确答案: 对解析: 暂无解析 -

第13题:

访问控制是信息安全管理的重要内容之一,以下关于访问控制规则的叙述中,() 是不正确的。

A.应确保授权用户对信息系统的正常访问

B.防止对操作系统的未授权访问

C.防止对外部网络未经授权进行访问,对内部网络的访问则没有限制

D.防止对应用系统中的信息未经授权进行访问

正确答案:C

-

第14题:

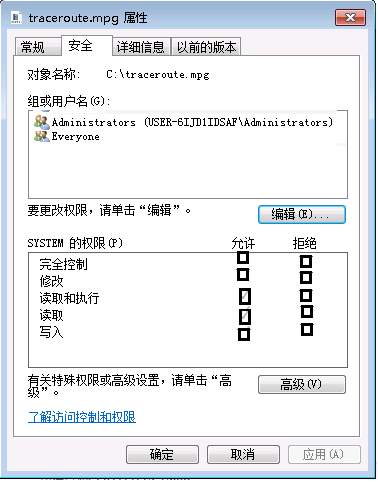

阅读下列说明和图,答问题1至问题2,将解答填入答题纸的对应栏内。 ?【说明】?访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。??图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。答案:解析:【问题1】主体、客体、访问权限或者授权访问【问题2】

-

第15题:

关于安全管理的描述正确的是()

- A、对网络资源及其重要信息访问的约束和控制

- B、对系统资源及其重要信息访问的约束和控制

- C、对网络资源及其重要信息进行备份

- D、对网络资源及其重要信息访问的过滤

正确答案:A -

第16题:

访问控制是计算机安全的核心元素。访问控制机制介于哪两者之间?()

- A、用户和用户

- B、用户和系统资源

- C、用户和界面

- D、系统资源与系统资源

正确答案:B -

第17题:

访问控制能够有效的防止对资源的非授权访问,一个典型的访问控制规则不包括()。

- A、主体

- B、客体

- C、操作

- D、认证

正确答案:D -

第18题:

授权控制是指控制不同用户对信息资源的访问权限。

正确答案:正确 -

第19题:

访问控制的主要作用是防止非法的主体进入受保护的网络资源,允许合法用户访问受保护的网络资源,允许合法的用户对受保护的网络资源进行非授权的访问。

正确答案:错误 -

第20题:

信息系统实现访问控制有多种方式,其中以用户为中心建立起的描述访问权限的表格,这种方式指的是()

- A、访问控制矩阵

- B、访问控制表

- C、访问控制能力表

- D、授权关系表

正确答案:C -

第21题:

下列属于授权设计要求的是()。

- A、设计资源访问控制方案,验证用户访问权限

- B、限制用户对系统级资源的访问

- C、设计在服务器端实现访问控制,也可只在客户端实现访问控制

- D、设计统一的访问控制机制

正确答案:A,B,D -

第22题:

单选题访问控制的主要作用是()。A防止对系统资源的非授权访问

B在安全事件后追查非法访问活动

C防止用户否认在信息系统中的操作

D以上都是

正确答案: C解析: 暂无解析 -

第23题:

单选题信息系统实现访问控制有多种方式,其中以用户为中心建立起的描述访问权限的表格,这种方式指的是()A访问控制矩阵

B访问控制表

C访问控制能力表

D授权关系表

正确答案: B解析: 暂无解析